Suy_nghi_ve_Hardware_Hacking

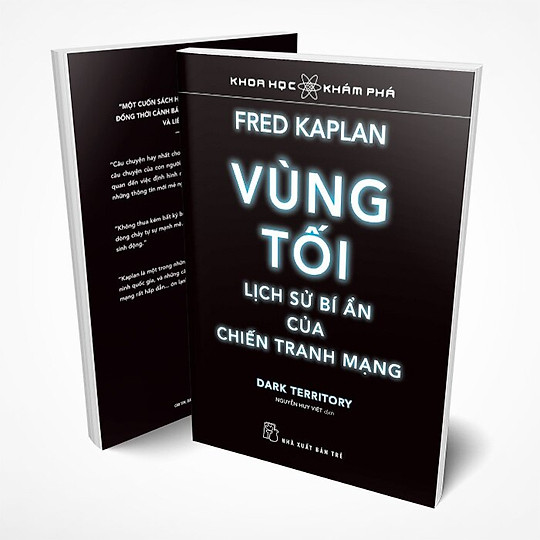

Sau khi mình đã đọc hết cuốn Vùng tối. Những hacker đời đầu chính là các nhà vật lý, những người kỹ sư, kỹ thuật điện tử.

Khi thế giới vẫn còn điện tử tương tự, các điệp viên đã dùng các kỹ thuật để chặn, bắt tín hiệu.

Để rồi khi thế giới chuyển sang điện tử số, sự ra đời của internet. Các kỹ thuật Hacking dần dần chuyển thành software, web hacking,…

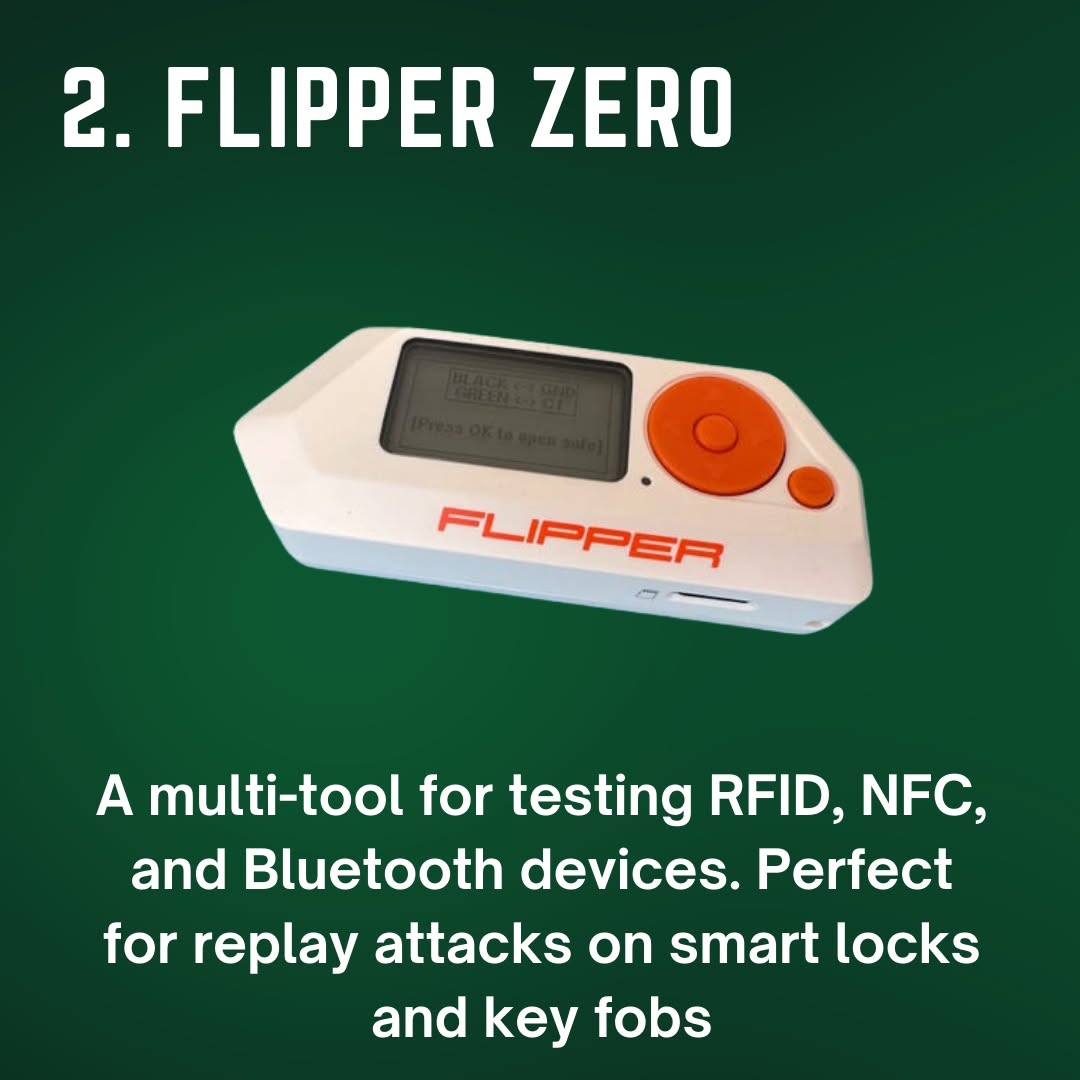

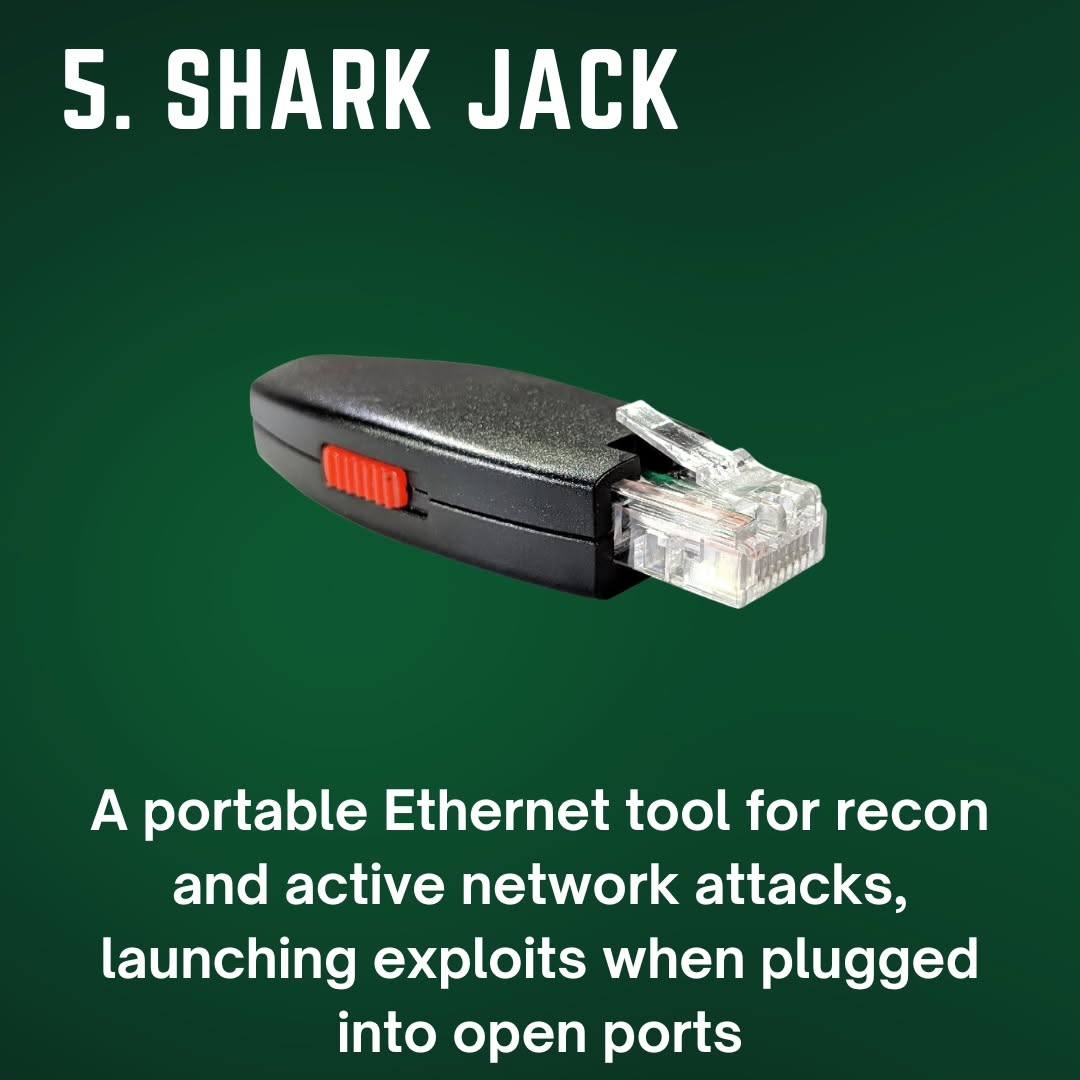

Dạo gần đây, sự trỗi dậy của IoT, các vấn đề về Hardware đã dần quay trở lại.

Cũng như trong Show Ryan: What Does a Former Black Hat Hacker Carry Everyday? có giới thiệu, chỉ với các thiết bị nhỏ như vậy, đã có thể thu thập, chặn bắt tín hiệu RF và giả mạo tín hiệu. Mình nhớ kỹ thuật này gọi là Relay Atack

Là một người yêu thích điện tử và hacking, mình thấy những thiết bị này thật sự quá hay và ghê gớm.

Người làm ra những thiết bị này đúng là tay chơi về phần cứng, không những hiểu về tín hiệu RF, mà còn giỏi về phần cứng và cả về Firmware.

Là hacker thì đi hack người khác thì có vẻ vui đấy. Nhưng là người làm về sản phẩm phần cứng, mình mà bị hack thì đó lại là câu chuyện khác.

Mình cần rèn luyện kỹ năng, và ghi nhớ Hack to learn and not Learn to Hack.

Một bài viết khác về Hardware hacking - Tấn công HID

Tổng hợp các tài liệu về IoT Hacking:

- https://www.linkedin.com/feed/update/urn:li:activity:7219979516855664640/

- https://v33ru.github.io/IoTSecurity101/

- https://github.com/nebgnahz/awesome-iot-hacks

- https://github.com/CyberSecurityUP/Awesome-Hardware-and-IoT-Hacking#readme

- https://www.iotpentestingguide.com/

- https://p.ost2.fyi/courses

IoT Hacking hay Hardware Hacking có vẻ chính là con đường giao thoa, thỏa mãn cả 2 yếu tố Điện tử/IoT và Cyber-Security.

Có lẻ vậy.

Tổng hợp các ý hay trong cuốn Vùng tối

Nền tảng của Tác chiến Thông tin: Bất kỳ hành động nào để làm nghẽn, khai thác, thao túng, hoặc phá hủy thông tin của kẻ thù và hoạt động của nó. Với mục tiêu cuối cùng là làm suy giảm ý chí hoặc khả năng chiến đấu của quân địch.

CNE (Computer Network Exploitation) - Khai thác Mạng máy tính: Sử dụng máy tính để khai thác lỗ hổng trong các hệ thống mạng của kẻ thù - xâm nhập vào các mạng đó, nhằm thu thập thêm thông tin tình báo.